ER-6PのNATスループット(Firewallありのケース)

ER-6PのNATのスループットをFirewall(フィルタ)ありのケースで測定してみました。

計測環境

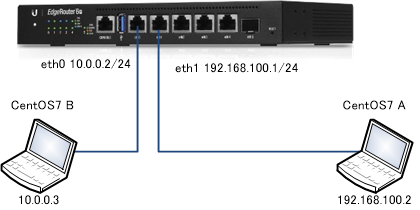

CentOS7 Aをiperf3のクライアント、CentOS7 Bをiperf3のサーバーにしスループットの測定を行います。NATとfirewallはBasic Setupでセットアップされる標準的なもののみ設定しています。ER-6Pのファームウェアはv1.10.9となります。

計測結果

CentOS7 Aでのiperf3の実行結果が以下となります。-Mオプションを使ってMSSを変えてテストを行っています。消費電力はTAP-TST10での目測値で無負荷時は7.4Wとなります。先ずはoffloadなしで。

| offloadなし | receiver | sender | ||||

| MSS | Mbps | CPU | 消費電力 | Mbps | CPU | 消費電力 |

| 1460(指定なし) | 942 | 18% | 7.9W | 942 | 16% | 7.8W |

| 1200 | 930 | 19% | 7.8W | 930 | 18% | 7.8W |

| 800 | 898 | 24% | 7.8W | 898 | 24% | 7.8W |

| 400 | 812 | 25% | 7.7W | 809 | 27% | 7.8W |

receiverの結果はCentOS7 Aから見てダウンロード方向、senderの結果はCentOS7 Aから見てアップロード方向の計測結果となります。見事なまでに単純ルーティングの結果と同じです。まあ、NATやfirewallを入れても、今回のテストではiperf3で同一の相手との負荷テストであり、新規セッションがないので納得です(消費電力は前のテストでは4ポートリンクであり、今回のテストは2ポートリンクであるため単純比較できません)。offloadなしでも十分なスループットが得られており、offload入れても結果に影響なさそうなので、offloadありのテストは割愛しました。

ER-6PのConfig

基本Basic Setupで設定したものとなります。

set firewall name WAN_IN default-action drop set firewall name WAN_IN description 'WAN to internal' set firewall name WAN_IN rule 10 action accept set firewall name WAN_IN rule 10 description 'Allow established/related' set firewall name WAN_IN rule 10 state established enable set firewall name WAN_IN rule 10 state related enable set firewall name WAN_IN rule 20 action drop set firewall name WAN_IN rule 20 description 'Drop invalid state' set firewall name WAN_IN rule 20 state invalid enable set firewall name WAN_LOCAL default-action drop set firewall name WAN_LOCAL description 'WAN to router' set firewall name WAN_LOCAL rule 10 action accept set firewall name WAN_LOCAL rule 10 description 'Allow established/related' set firewall name WAN_LOCAL rule 10 state established enable set firewall name WAN_LOCAL rule 10 state related enable set firewall name WAN_LOCAL rule 20 action drop set firewall name WAN_LOCAL rule 20 description 'Drop invalid state' set firewall name WAN_LOCAL rule 20 state invalid enable set interfaces ethernet eth0 address dhcp set interfaces ethernet eth0 firewall in name WAN_IN set interfaces ethernet eth0 firewall local name WAN_LOCAL set interfaces ethernet eth1 address 192.168.100.1/24 set interfaces ethernet eth1 poe output off set service nat rule 5010 description 'masquerade for WAN' set service nat rule 5010 outbound-interface eth0 set service nat rule 5010 type masquerade