VR500-A1のIPsecスループット

Planex VR500-A1のIPsecのスループットを測定してみました。直結での計測なので実際の利用時のスピードを測るものではなく、ルーターの性能評価を行うものです。

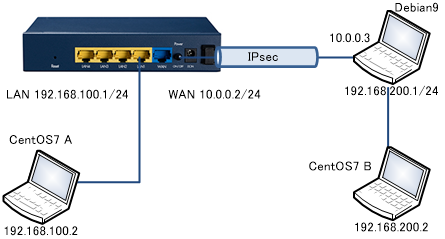

計測環境

VR500-A1とDebian9をIPsecで接続し、それぞれにぶら下げたCentOS7 Aをクライアント、CentOS7 Bをサーバーとして、iperf3を実行しスループットの測定を行います。VR500-A1のファームウェアはv1.03です。

計測結果

CentOS Aでiperf3の実行した結果が以下となります。消費電力はTAP-TST10での目測値で無負荷時は2.6Wとなります。

| receiver | sender | |||

| 暗号化 | Mbps | 消費電力 | Mbps | 消費電力 |

| AES128-SHA1 | 186 | 3.2W | 222 | 3.2W |

| AES256-SHA1 | 212 | 3.3W | 234 | 3.3W |

| AES128-SHA256 | 172 | 3.1W | 292 | 3.4W |

| AES256-SHA256 | 210 | 3.3W | 231 | 3.3W |

receiverの結果はCentOS7 Aから見てダウンロード方向、senderの結果はCentOS7 Aから見てアップロード方向の計測結果となります。何故かVR500-A1から送信する側のスループットのほうが高く出てますが、概ね200Mbpsとカタログスペック通りの数値が出ています。L2TP/IPsecの時と違い、テスト中は接続そのものは安定しており切断されるようなことはありませんでした(各テストは60秒実施しています)。

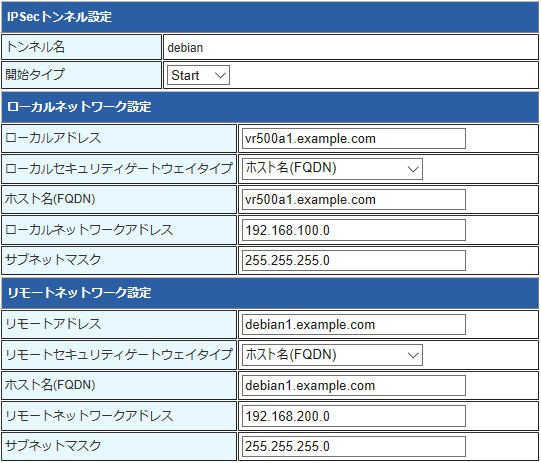

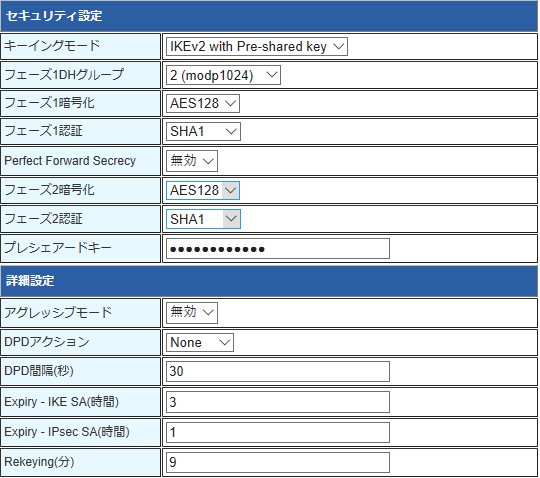

VR500-A1の設定

テストに使ったVR500-A1のIPsecの設定は以下の通りです。vr500a1.example.comはVR500-A1のWANアドレス、debian1.example.comはDebian9のeth0アドレスを検証環境のDNSに登録しています。

フェーズ2(esp)は4パターンのテストをしていますので、テストのたびにAES128-SHA1、AES256-SHA1、AES128-SHA256、AES256-SHA256を切り替えています。

Debian9の設定

IPsecにはstrongSwan 5.5.1を使いました。strongSwan側のespの設定は以下の4パターンで変えながらテストを行っています。

- esp=aes128-sha1!

- esp=aes256-sha1!

- esp=aes128-sha256!

- esp=aes256-sha256!

IPsec関連(strongSwan)

# cat /etc/ipsec.conf

conn vr500a1

left=%defaultroute

leftid=debian1.example.com

right=vr500a1.example.com

rightid=vr500a1.example.com

leftsubnet=192.168.200.0/24

rightsubnet=192.168.100.0/24

keyexchange=ike

authby=secret

type=tunnel

ike=aes128-sha1-modp1024!

esp=aes128-sha1!

reauth=no

auto=start

keyingtries=%forever

# cat /etc/ipsec.secrets

: PSK "presharedkey"